スマホを買い替えても二要素認証を継続できるWebAuthn Level3

2022年05月17日 火曜日

GitHubが2023年末までに二要素認証を必須にすることを発表しました。直接的なトリガーは先日のherokuの一件だと思いますが、すでにGoogleは2FAを必須としているように、同様の動きが業界全体へ広まるのは間違いありません。ちなみに、GW中にherokuからパスワードの強制リセットのお知らせが届きました(ユーザだったんです)。どうやら影響範囲はトークンだけではなかったようですね。きっと、耳を覆いたくなるようなアナウンスがこれからあるのでしょう。

トリガーが何であれ二要素認証が必須になるのは好ましいことですが、モバイルデバイスを使った二要素認証を有効化するとスマホを買い替えたり、紛失したりしたときのことが心配で、どうにも躊躇してしまうものです。それに、二要素認証に登録したデバイスはスマホだが、実際に作業したいのはPCだったりするのはむしろ普通で、そうしたときはワンタイムパスワードをSMSでスマホに送ってログインするのが一般的です。二要素認証とはいったい…?

そんな諸々の懸念を解消するニュースを見かけたので紹介したいと思います。最近、こういう情報を取り上げてくれるIT系メディアはめっきり減ってしまったので大事にしたいところです(追記:などと書いた後、各所で報道され、NHKですらニュースになっていました)。

今回発表されたWebAuthn Specification Level 3は、以下2つを実現するものです(まだドラフトだが)。いずれも、前述の懸念を払しょくしてくれるはずです。

- Using your phone as a roaming authenticator

- デバイス間でBluethoothによる通信を行い、例えばPCでのログインにスマートフォンによるFIDO認証を利用できる

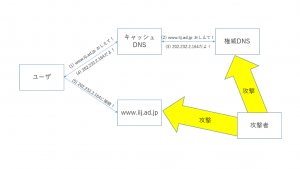

- ワンタイムパスワードは不要になり、フィッシングサイトへ誘導されるようなリスクを軽減できる

- Multi-device FIDO credentials

- 単一のFIDOクレデンシャルに複数デバイスを紐づけられるようになる

- デバイスの紛失やリプレースのストレスが軽減される

どちらもすばらしい。いよいよパスワードレスな二要素認証が当たり前の世の中になりそうです。

もっと技術的な背景に興味があれば、こちらのブログやホワイトペーパーを読むといいでしょう。

- https://media.fidoalliance.org/wp-content/uploads/2022/03/How-FIDO-Addresses-a-Full-Range-of-Use-Cases-March24.pdf

- https://fidoalliance.org/apple-google-and-microsoft-commit-to-expanded-support-for-fido-standard-to-accelerate-availability-of-passwordless-sign-ins/?utm_source=pocket_mylist

二要素認証が必須になるということは、もはや各々のアプリケーションが独自に認証するのは現実的ではなくなるということを意味します。各社のIdPに対応できる準備を進めておきましょう。