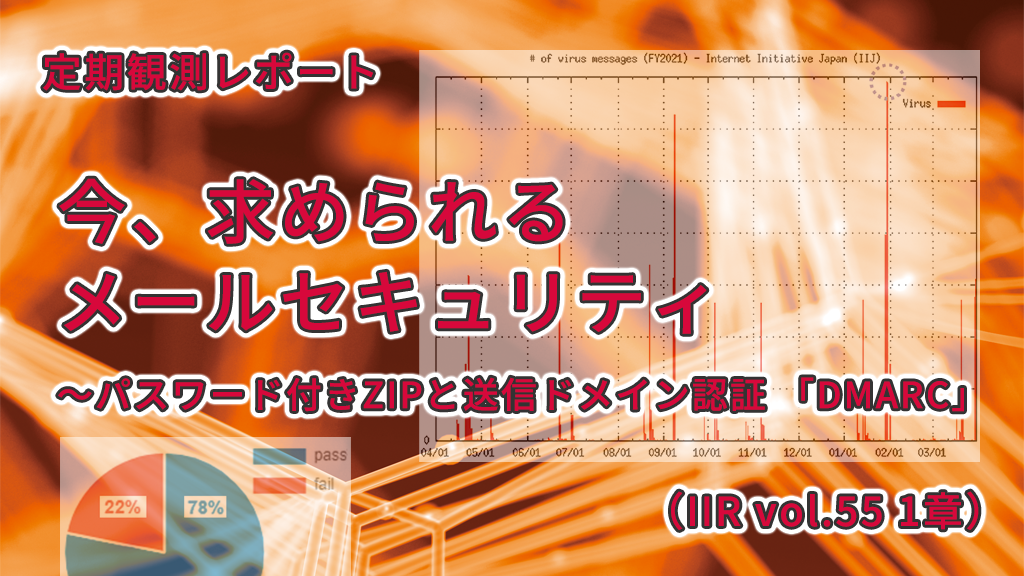

今、求められるメールセキュリティ 〜パスワード付きZIPと送信ドメイン認証 「DMARC」(IIR vol.55 1章)

2022年06月30日 木曜日

CONTENTS

IIR vol.55 第1章 定期観測レポートは、年に1度のメッセージングに関するレポートです。

IIJでは、電子メールを「よりよく」使うための技術について、開発や普及活動を行っています。今回は、その中から「パスワード付きZIPファイルの添付禁止」と「送信ドメイン認証DMARC」について、実際にIIJが自社でどのような手順を踏んで導入したのかを紹介しています。IIJだけでなく各社でぜひ実施いただきたい内容ですので、ぜひ参考にしてください。

本報告の注目ポイント

- IIJの「パスワード付きZIPファイルの添付」廃止とDMARC導入時の検討事項~その後のモニタリング状況

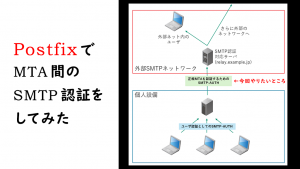

「パスワード付きZIPファイルの添付」は、語呂合わせで「PPAP(ピーピーエーピー)」と呼ばれることもあります。送付したいファイルをパスワードをつけたZIPファイルに圧縮して1通目のメールに添付し、2通目のメールでそのパスワードを送信する手法です。

この手法は2000年代中頃から日本企業で広く使われてきました。当初はセキュリティ向上のための意義があると言われていましたが、現在ではそういった効果はなく、むしろ社内ネットワークに侵入するマルウェア(不正なソフトウェア)の侵入ルートになるなど、危険性を高めていると考えられています。実際に、2019年以降、断続的に猛威を振るっているマルウェア「Emotet(エモテット)」は、侵入ルートにパスワード付きZIPファイルを使っていることが観測されています。

IIJでもこうした状況を鑑み、自社のメールシステムではパスワード付きZIPファイルの利用を停止し、社外から受け取ったメールでもパスワード付きZIPファイルを破棄することにしました。導入時の検討状況をご紹介します。

続いて、「送信ドメイン認証DMARC」は、自社を騙る迷惑メールの流通を抑止する技術です。正当なメールの送信者がDMARCを導入することにより、メールを受け取った組織は、そのメールが本物なのか、正当な送信者を騙る第三者が送った偽物なのかを識別することができるようになります。これによって、自社のメールの偽物が出回ったときに、それを受信者に受け取り拒否(破棄)するように促すことができます。一方で、DMARCの設定を誤ると、本物のメールを偽物と誤判定されてしまい、本物のメールなのに相手に破棄されてしまう恐れもあります。

IIJでは2013年以降、自社のメールシステムにDAMRCを導入し、本物か偽物かを識別可能にしてきました。ただし、これまでは識別を可能にするだけで「偽物メールの破棄」を促すことはしていませんでした。そして、2021年12月より、この設定を一歩進め、メールの受信者に対して「偽物メールの破棄」を促すような設定変更を実施しました。この変更に際して、IIJではどのような準備を行ったのか、さらに設定変更後にどのような運用を実施したのかをご紹介します。

本レポートの全文はこちらからご覧いただけます。

動画で解説

筆者がレポートの見どころについて解説しています。ぜひ併せてご覧ください。

【前編】PPAP 廃止までの流れと IIJ の考える代替策

【後編】送信ドメイン認証 DMARC ポリシーの強化