閉域網を利用してPLCへリモート接続してみた

2026年03月24日 火曜日

CONTENTS

導入

近年、人手不足や技術者の高齢化への対応、生産性向上や品質管理の高度化を目的として、製造業では設備のデジタル化・リモート化が注目されています。

実際に、経済産業省が公表している「2024年版ものづくり白書」では、8割を超える企業がデジタル技術を活用していると回答しています。

こうした中、特に設備のリモートメンテナンスは、遠隔地から技術者が設備の状態確認や設定変更をできるため、トラブル対応の迅速化や省人化を実現する手段として注目されています。

一方で、工場内ネットワークをインターネットなどの外部ネットワークへ接続することによるセキュリティリスクへの懸念から、デジタル活用が進みにくい現場も少なくありません。

特に製造設備を制御するPLC(※)は重要な役割を担うため、デジタル化やリモート化の第一歩を踏み出せないケースも多くあります。

そこで本記事では、PLCを簡単かつセキュアにリモートメンテナンスする方法についてご紹介します。

※PLC:工場の生産設備や機械をコントロールするための産業用コンピュータで、センサーやボタンなどの入力に応じて、生産設備や機械の動作を制御する装置。

インターネットにつながない「閉域網」

まず、どのようにセキュリティを確保するのでしょうか。

ここでは、閉域網というキーワードが重要となります。

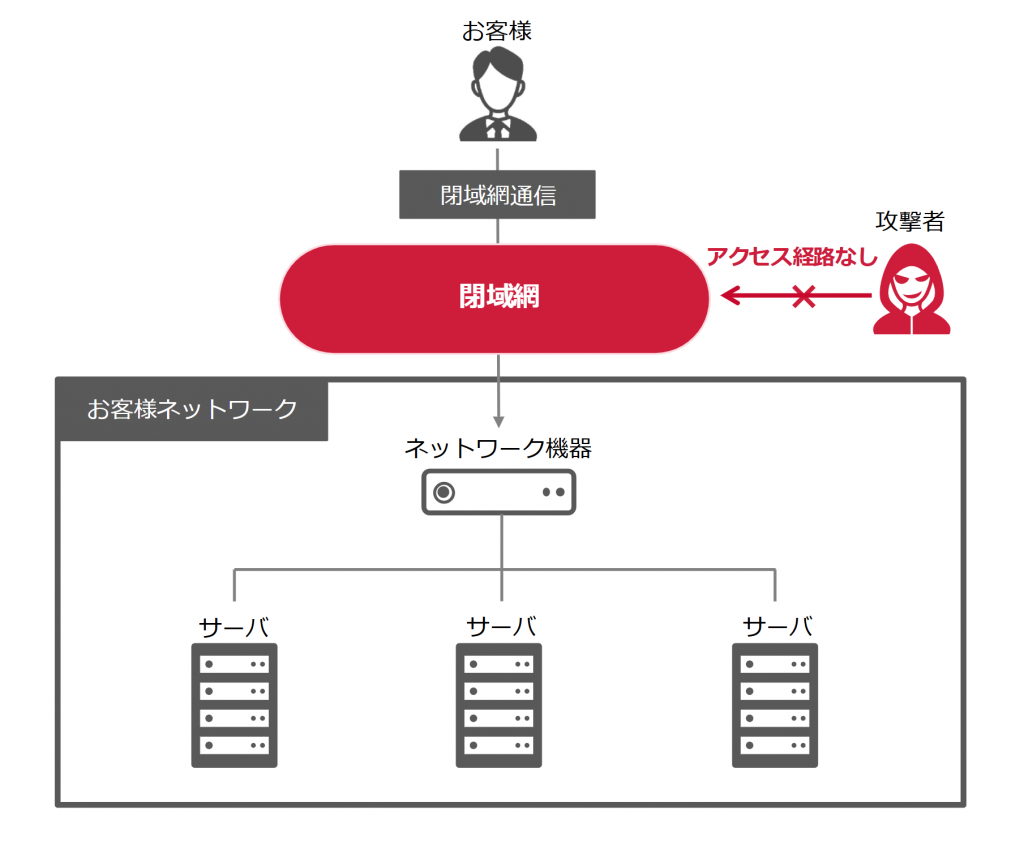

閉域網とは、インターネットなどの外部ネットワークと接続されていない閉じたネットワークを指します。

外部から直接アクセスする経路がないため、インターネット経由の攻撃を受けにくいという特徴があります。

このように、閉域網では外部からの攻撃を抑制することができます。

ただし、保守用端末などインターネットに接続される端末がマルウェアに感染した場合など、セキュリティ侵害が発生する可能性があります。

そのため、端末管理やアクセス制御など、内部に対する適切なセキュリティ管理も必要です。

セキュリティは単一の対策だけで成立するものではなく、複数の対策を組み合わせて多層的に実施することが重要です。

少し話が逸れましたが、閉域網がインターネットからの攻撃に対して有効な対策であることを踏まえた上で、閉域網を利用したPLCへのリモートメンテナンスについてご説明します。

インターネットを利用する「VPN」

リモートメンテナンスの手段としては、インターネットVPNを利用する方式も広く採用されています。ここではインターネットVPNの仕組みと注意点について簡単にご説明します。

なお、本節は参考情報のため、必要に応じて読み進めていただいて問題ありません。

インターネットVPNとは、通信内容を「暗号化」し、通信経路を「仮想化」することで、インターネットを経由しながらも安全にデータをやり取りする通信方式です。

通信は暗号化・仮想化されるため、第三者が内容を読み取ることはできません。

このため、インターネット上を通りますが、“安全である”と考えることができます。

しかし、注意しなければならないポイントがあります。

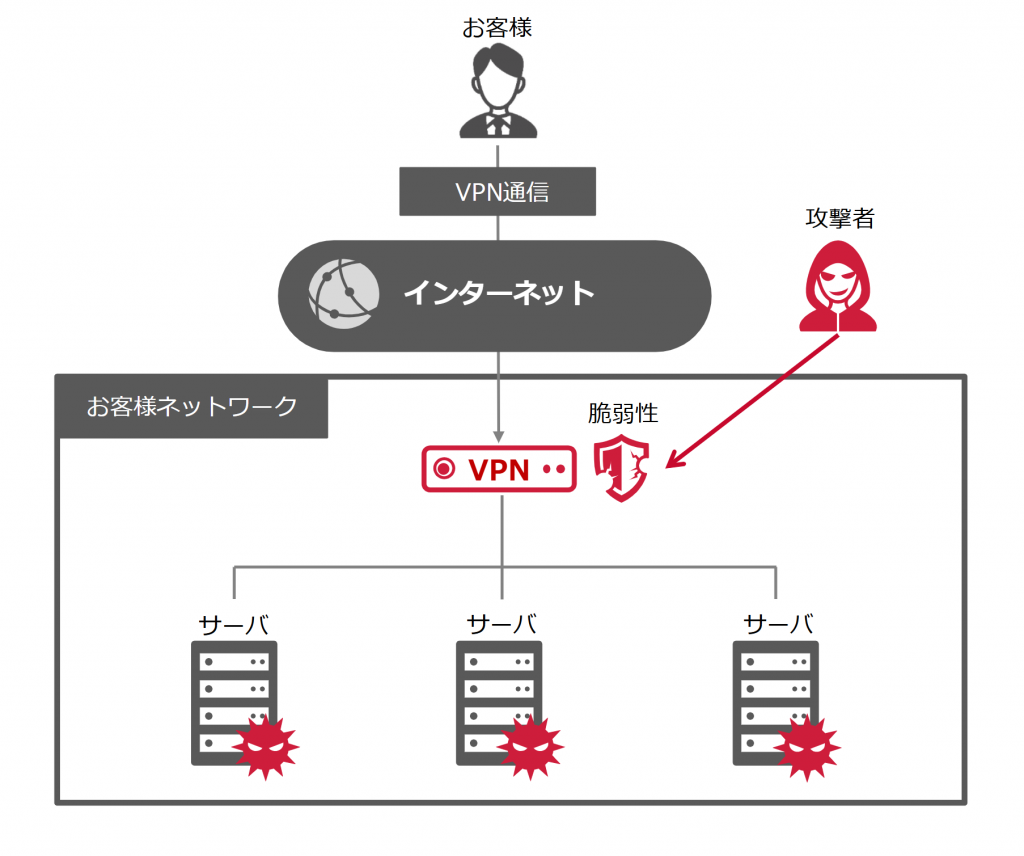

それは インターネットVPNはインターネットと接点を持つ装置(ルータ等)が必ず存在する ということです。

この接点となる機器はインターネットからアクセス可能な状態にあるため、もしその機器に脆弱性や設定不備があると、攻撃者に狙われるリスクが生じます。

昨今、企業を狙ったセキュリティインシデントは、この インターネットとの接点を悪用されて発生するケースが少なくありません。

攻撃者は、インターネットに公開されている機器の脆弱性や設定不備を足がかりに攻撃をしかけているのです。

つまり、通信そのものは暗号化されて安全だとしても、 “インターネットに接している部分” がセキュリティ上の弱点となる可能性があります。

安全で簡単な閉域リモートメンテナンス

ここからは閉域網を利用したPLCのリモートメンテナンスについて、実際に三菱電機 MELSEC iQ-RシリーズのPLCを用いた接続検証をご紹介します。

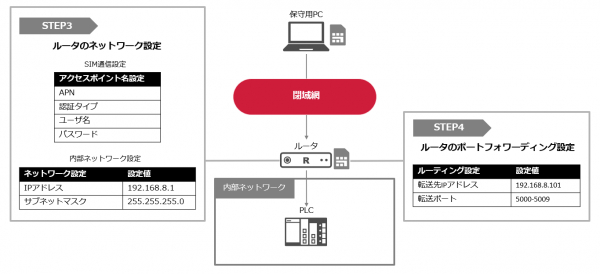

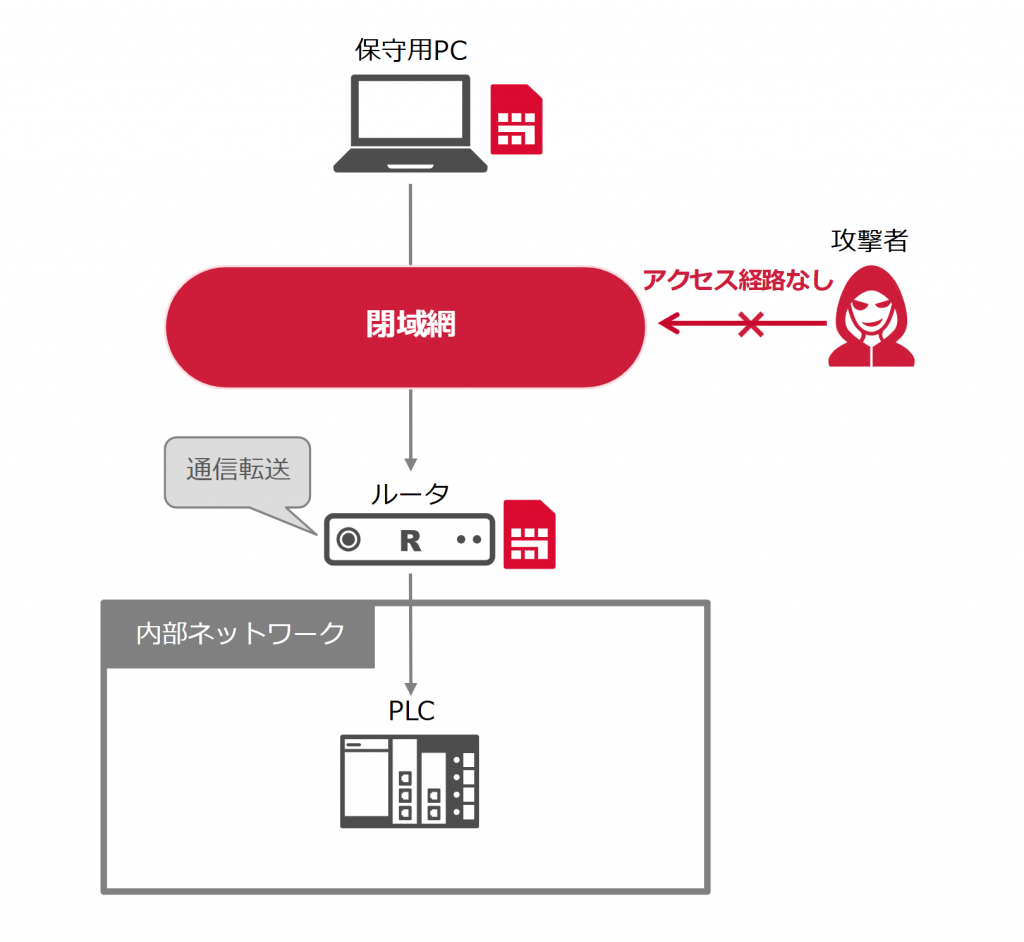

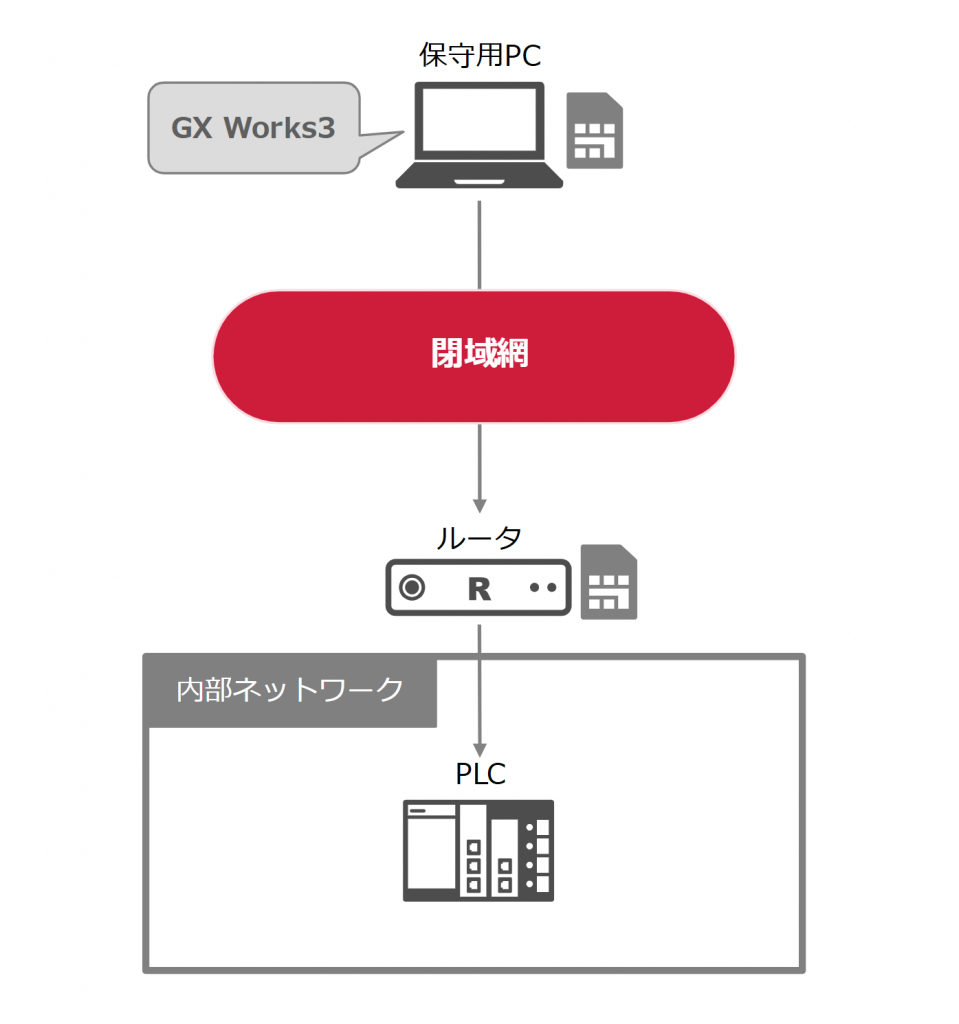

本検証のシステム構成は以下の通りです。

保守用PCと現地ルータをそれぞれSIMで閉域網に接続し、保守用PCから閉域網を経由してPLCへアクセスする構成としています。

本システム構成でのポイントは次の2点です。

- インターネットを経由しない閉域網通信

- SIMによる独立した通信経路の確保

この構成によって、

- 既設のネットワークに手を加えることなく、PLCへのリモートメンテナンス経路を確保することが可能です。

- 前述の通り、閉域網であるため、外部からのインターネット経由でのアクセスは不可となり、攻撃者の侵入リスクを低減できます。

また、SIMを保有する作業者のみが接続できるため、SIMの貸与=アクセス権限管理というシンプルな運用も可能です。

本検証では、以下の機器を使用します。

| 保守用PC | 1台 | 保守作業用端末 |

| SIM | 2枚 | 閉域網接続のため |

| ルータ | 1台 | 閉域網接続およびPLCへの中継役 |

| 三菱電機 PLC iQ-Rシリーズ | 1台 | リモートメンテナンス対象端末 |

本構成で使用する機器について、以下の点を考慮する必要があります。

SIMについて、一般的なインターネット接続用SIMでは「SIMを用いた閉域網通信」を実現できません。

閉域リモートメンテナンスを実現するためには、以下の要件を満たすSIMが必要です。

- 閉域網(プライベートネットワーク)に接続可能であること

- SIM間での折り返し通信(同一閉域内通信)が可能であること

- グローバルインターネットを経由しない通信経路が提供されること

例えば、IIJのIoT向けサービスであるIoTサービスの「プライベートモバイルゲートウェイ」 を利用することで、これらの要件を満たす閉域網を構成できます。

このようなサービスを利用することで、

- SIM同士が同一ネットワークに属する

- インターネットを経由せずに直接通信できる

といった構成が可能となり、安全なリモート接続を実現できます。

また、本構成で使用するルータには、以下の機能が必要となります。

- SIMによる閉域網接続に対応していること

- LAN側ネットワーク(PLC側)とのルーティングが可能であること

- ポートフォワーディングが設定できること

特に、PLCへのアクセスを実現するためには、外部(閉域網側)からの通信を内部ネットワークへ転送する機能が重要です。

そのため、「ポートフォワーディングが設定可能なルータ」であることが必須要件となります。

機器選定のポイントを押さえたうえで、実際に設定してみましょう。

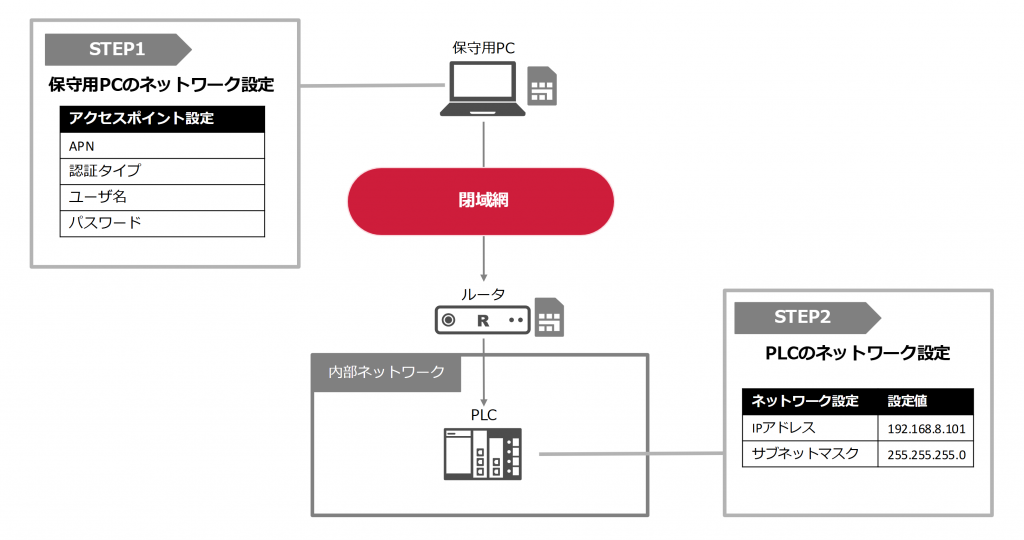

手順は以下の4ステップで行います。

STEP 1:保守用PCのネットワーク設定

- 保守用PCから閉域網へ接続するためのSIM設定を行います。

- APN情報やユーザ名、パスワード等を入力します。

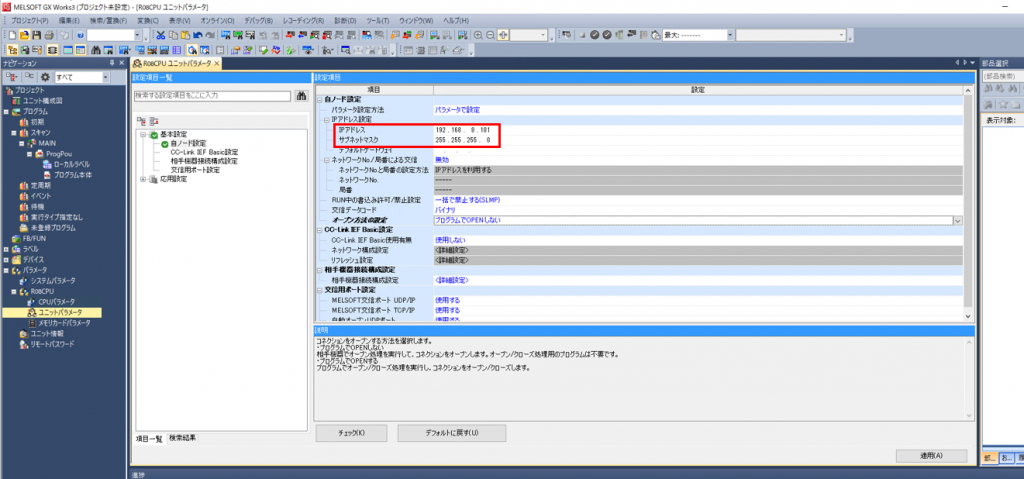

STEP 2:PLCのネットワーク設定

- PLCに対して内部ネットワーク設定を行います。

今回は、PLCのIPアドレスを「192.168.8.101」としています。

STEP3:ルータの閉域接続およびネットワーク設定

- ルータも保守用PCと同様にSIM設定を行います。

- また、PLCと通信するため、内部ネットワーク設定を行います。ここでは、ルータの内部ネットワーク側IPアドレスを「192.168.8.1」としています。

STEP4:ルータのポートフォワーディング設定

- 保守用PCからPLCへの通信が適切に転送されるよう、ルータのポートフォワーディング設定を行います。

今回は三菱電機のPLC制御ソフトウェア「GX Works3」を検証に使用したため、以下のポートをPLCへ転送する設定としました。- TCP 5000 – 5009番ポート

ここまでで、閉域リモートメンテナンス環境が構築完了しました。

本構成で通信が成立する仕組みを整理すると、以下の通りです。

保守用PCと現地ルータがそれぞれ閉域網対応SIMを用いて、同一の閉域ネットワークに接続されています。

そのため、保守用PCからは、ルータに挿入されたSIMに割り当てられたIPアドレス宛てに通信できます。

一方、PLCはルータのLAN側に接続されているため、ルータ側でポートフォワーディングを設定することで、閉域網側から到達した通信をPLCへ転送できます。

つまり、通信経路は以下のようになります。

- 保守用PC → 閉域網 → ルータ(SIM側IP) → PLC(LAN側IP)

このように、閉域網内でルータまで到達できること、そしてルータでPLC向けに転送設定を行うことによって、リモートメンテナンス通信が成立します。

閉域網を利用してPLCへリモート接続してみた

続いて、閉域リモートメンテナンス環境を用いて保守用PCからPLCへ接続できるか確かめてみましょう。

三菱電機のPLC制御ソフトウェア「GX Works3」を使用して、接続確認をしてみます。

接続設定の確認

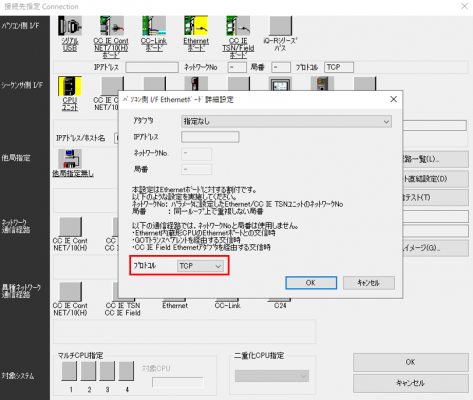

- GXWorks3画面上部の「オンライン」から「シーケンサからの読み出し」を選択して、接続先設定画面を開きます。

- 「パソコン側IF」の「Ethernetボード」を選択します。ここでは、プロトコル設定を「TCP」とします。

接続先の指定

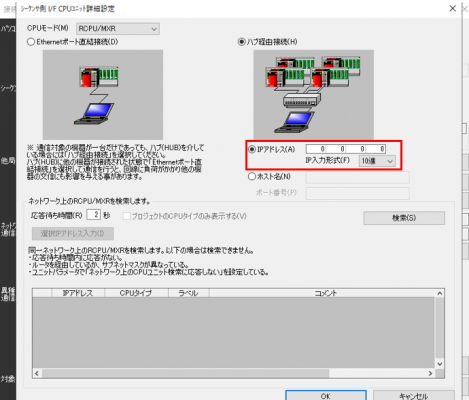

- 接続先設定画面に戻り、「シーケンサ側IF」の「CPUユニット」を選択して、設定画面を開きます。

- 「ハブ経由接続」を選択し、IPアドレス設定にルータに挿入されているSIMのIPアドレスを入力します。

接続テスト

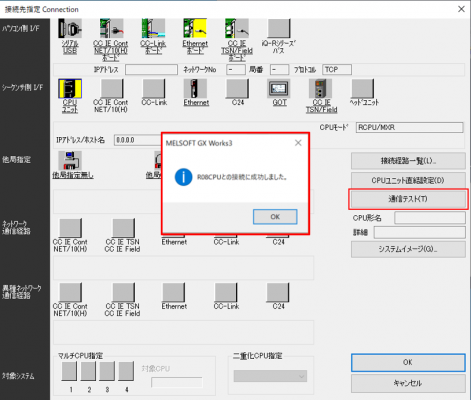

- 接続先設定画面の「通信テスト」をクリックして通信確認を行います。

接続に成功しましたと表示されました。これで、保守用PCからPLCへのアクセスが成功したことを確認できました。

以上が、閉域リモートメンテナンス環境の構築手順および接続確認結果です。

いかがでしたでしょうか。

閉域網を利用したリモートメンテナンス環境のイメージをつかんでいただけたでしょうか。

DXの最初の一歩は小さなところから

製造現場の IT 化・DX は、初めから大規模なデータ分析や IoT 化を行う必要はありません。

まずは今回紹介したような「安全に PLC をリモートで触れるようにする」という、小さな一歩から始めるのはいかがでしょうか。

- 保守の工数削減(移動コスト・対応時間)

- トラブル対応の迅速化

- 生産設備のダウンタイム削減

- 将来的な設備データ活用への布石

といった、多くのメリットが得られます。

以上、今回の内容が製造現場の IT 化・DXに向けた一助となれば幸いです。