Introduction/分析はパズル感覚で!:セキュリティ分野の分析(1)

2022年03月30日 水曜日

CONTENTS

おはようございます。こんにちは。こんばんは。ふぇにっくちゅん です。

IIJに入社したのは2017年で、中途入社のわたしです。

入社してからは、セキュリティの分野で分析業務を行っています。

この 分析 という言葉、なんか堅苦しくて小難しそうな印象ありませんか??

以前、IIJ Technical NIGHT vol.9「セキュリティアナリストのお仕事──分析、AI、ツール開発 Session 2」でデータ分析という立場で 分析 を紹介しました。

今回は連載で少しだけセキュリティな立場で、分析 を紹介します。

資料はこちらから一読することができるのですが、小難しいことが書いてありそうですね。

本記事では先に、堅苦しそうな 分析 について読者の皆さんのハードルをガツンと下げていこうと思います。

連載の中では毎回、わたしが伝えたい“テーマ”を用意しています。本記事のテーマは“目隠し”です。

本記事の前半では、分析のきっかけや分析する対象について紹介します。

後半は、本題である視えにくい分析対象を「どのように視えやすくしているか?」について紹介します。

分析対象の紹介

分析 を紹介する前に、分析する対象を説明するとイメージが湧きやすいので、まずは本連載で扱う分析対象を取り上げます。

本連載で取り上げる分析対象は DDoS攻撃 です。

このDDoS攻撃という言葉をTwitterを使って、雰囲気を捉えてみます。

以下のURLにアクセスして、以下の文字列で検索すると…

- Twitterで検索

- コピペ用検索キーワード:DDoS攻撃 until:2021-12-01

DDoS攻撃という言葉を使ったネタツイートもありますが、まじめそうなツイートを眺めていくと、以下のような雰囲気を感じられるのではないでしょうか?

- サーバに対しての攻撃方法なの?

- 聞いたことのあるようなサービスに対する攻撃方法なの?

- ゲームにも関係ある攻撃なの?

- etc

要するに、DDoS攻撃はインターネット上に存在するサービスなどを一時的にでも使いにくい状態にする攻撃です。

たとえば、オンラインゲームでも「サーバがダウンしてゲームができなくなった」など話題になっていることを目にすることがあります。

このゲームができなくなった原因が、ゲームサービス提供者側ではなく、悪意のある第三者が意図的に発生させていたとしたら、ゲーム利用者もサービス提供者も共に被害が生じてしまいます。

ゲームだけでなく、オンライン取引サービスが同じ様に利用できなくなった際はどうでしょうか?取引時間が決められている中でスムーズにビジネスが進められない状況が発生してしまいます。

一度攻撃の対象になった場合、サービスに関わる人たちに広く被害が発生してしまう。これがDDoS攻撃です。

なぜ分析しようと思ったの?

きっかけは些細なことでした。

IIJに入社してから過去色々と分析していた中で、最も印象的だったのがDDoS攻撃の分析だったからです。

当時の分析は攻撃の発生源から遠い視点での分析であったため、攻撃を横目でみることしかできませんでした。

ただ、それでも「できることはあるはずだ」という思いで もやもや しながらも分析した内容を届けていました。

このもやもやを解消したいという 分析者魂 が爆発し、本連載で紹介する踏み込んだ分析を行ってみようと考え、今に至ります。

分析者魂 を持っていれば、分析する題材は何でも良いというのが正直なところです。

疑問を感じる もやもや心 が 分析者魂 です。

普段の生活でも「なんで?」と思うことは度々あると思います。

これが 分析の第一歩 なので気軽に読んでください。

ここで、もう少しわたしの分析者魂についてお話します。

なぜ?DDoS攻撃に対してわたしの分析者魂が爆発したかと言うと、見えるけど視えにくいからです。

DDoS攻撃は発生するとよく見えるので、いつ、どの手法で攻撃しているなどはわかりやすいです。

しかし、それ以上のことはものすごく視えにくいのです。

だからこそ、断片的な情報を集めて分析することで、少しでも視える部分を増やせないか?のようにDDoS攻撃の分析にハマっていきました。

なにを視ようとしているの?

一口にDDoS攻撃の分析といっても、色々な分析の切り口があります。

ここでは、分析の視点とその上で何を明らかにしようとしているか?に触れます。

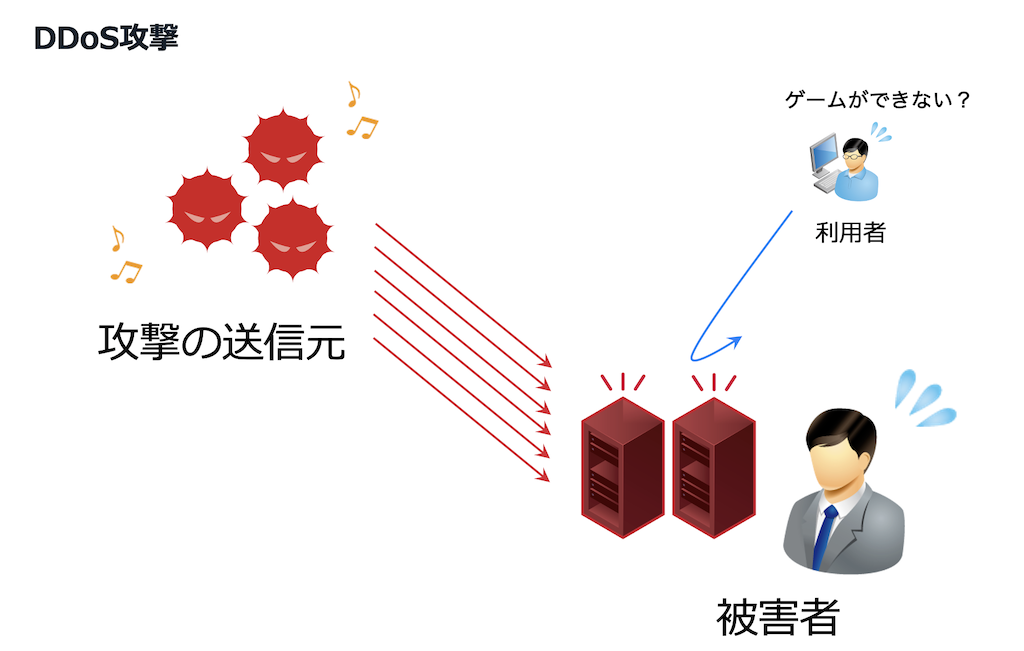

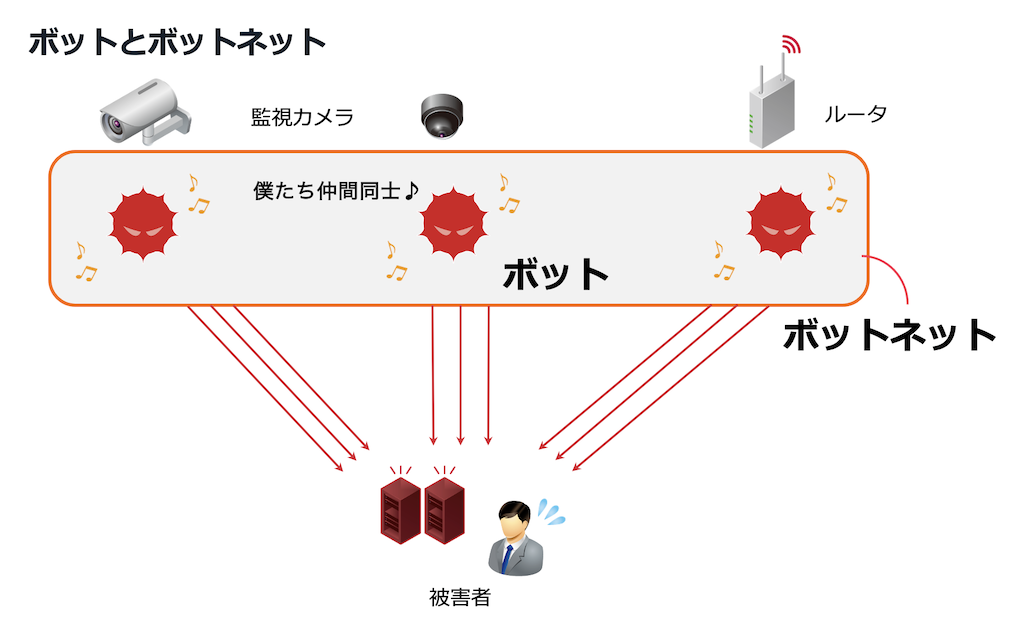

簡単にですが、以下にDDoS攻撃の様子を示します。

たとえば上図の場合では、分析者として以下のような視点で分析をすることができます。

- 攻撃の送信元

- 被害者

わたしは1の攻撃の送信元に着目し、DDoS攻撃の発生源であるマルウェアを解析することからスタートしています。

その後、マルウェア解析で気になったことを調べ尽くすことで「マルウェア開発者や販売者の動向を追えないか?」にチャレンジしています。

目隠しを取ろう

本題に入る前に、すこしだけ分析をしている姿を共有してみます。

分析をはじめる前は“目隠し”をしている状態だと想像してみてください。

たとえば、スイカ割りが想像しやすいと思います。分析も同じで、分析をする前は“目隠し”をしている状態です。

分析をはじめる前にできるだけ“目隠し”を解くことが、分析を効率良く進めるための重要なポイントです。

“目隠し”を解く方法の一つが 調べる ことで、前回の記事でDDoS攻撃という言葉を Twitterで検索 したことを思い出してみてください。

もちろん、物知りな人に 聞いてみる という方法もあります。

わたしが分析をはじめる前には、調べたり質問したりして、“目隠し”な状態をできる限り解いています。

つまり 目隠しを取る ことは、分析を開始する準備に相当します。

見えるけど視えないもの

では、少しだけ読者の皆さんについている DDoS攻撃 の“目隠し”を取りつつ、見えるけど視えないもの を説明します。

昨今のDDoS攻撃はルータや監視カメラなど、脆弱な端末を乗っ取ることで攻撃が行われることがわかっています。

この乗っ取られた端末をDDoS攻撃用のボットと言い、たくさんのボットが一斉に攻撃を開始することでDDoS攻撃を引き起こします。

一斉に攻撃を行うボットの纏まりを、ボットネットと呼びます。

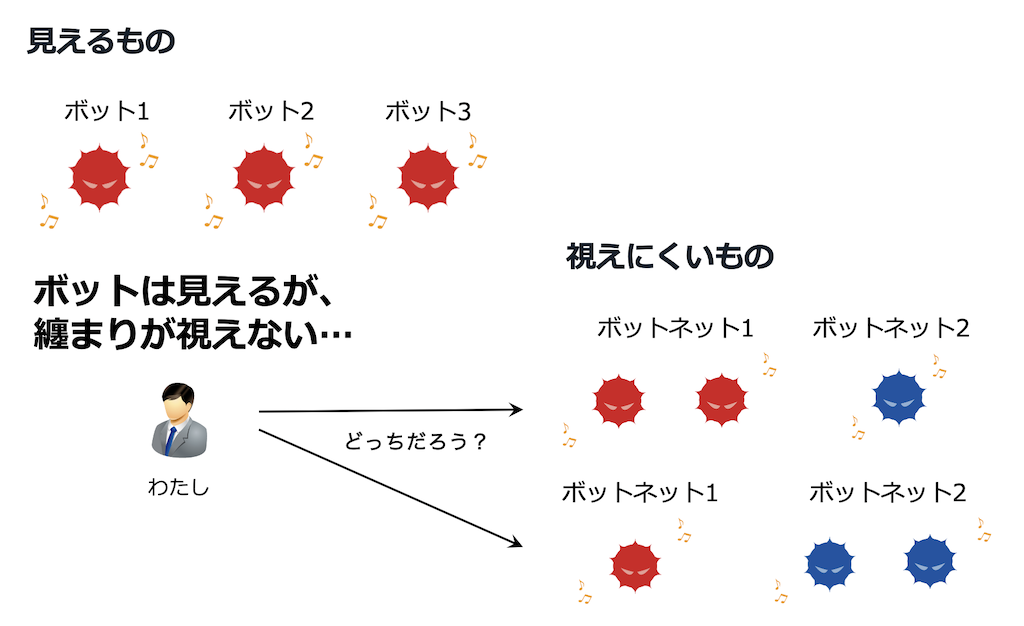

個々のボットは解析することでその種類などを明らかにすることができますが、ボットネットとして捉える場合には視えにくくなります。

たとえば、

- 見えやすいこと

- ボットを解析すると、どの種類であるか推測しやすい

- 視えにくいこと

- 同じ種類のボットでも、同じボットネットであるとは限らない

要するに、DDoS攻撃用のボット一つ一つは 見える のですが、ボットネットという纏まりを見ようとすると途端に 視えなくなる のです。

分析のながれ

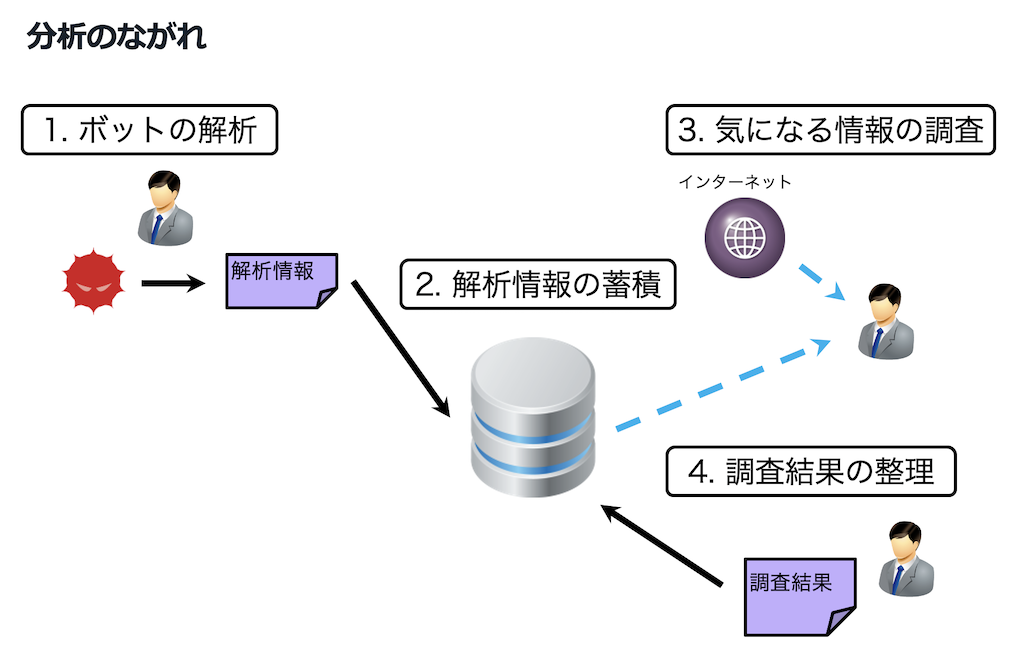

わたしの分析は、ボットを解析することから開始します。

以下が、簡単な分析の流れです。

- ボットを解析する

- 解析した情報を溜める

- 蓄積された情報の関係を調査する

- 調査結果をまとめる

この流れに沿って、毎日コツコツと 見える ものを記録していきます。

解析した情報をコツコツ記録することで、過去調べた情報が繋がり、途端に 視える 時がきます。

その時とは、古い情報と新しい情報と組み合わせることによって価値ある情報に変化するタイミングです。

つまり「価値があるのか?」疑問を抱いた時に判断できないだけであって、たくさんの情報を集めて組み合わせることで 視える=価値 のようになります。

たとえば、この連載記事を読んでいない友人に「ふぇにっくちゅん」という言葉だけを伝えたときに、友人はどの様に感じるでしょうか?

「よくわからない」などの疑問が返ってくると思います。

ここで、その疑問に対して「分析をやっている人のペンネーム」や「IIJの社員」という情報を次々と足していきます。

すると、友人は「ふぇにっくちゅん」が想像できるようになっていくはずです。これが 視える です。

分析はたのしい

わたしは上で紹介した分析の流れを、大きく2つに分けて捉えています。

- コツコツ フェーズ(分析の流れ 1と2)

- パチパチ フェーズ(分析の流れ 3と4)

わたしにとって上で紹介した分析の流れは、パズルをしている感覚に近いです。

読者の皆さんもパズルであれば、一度はやったことがあるのではないでしょうか?

形や柄を頼りに「ピースをどこにはめていくか?」を考えている最中が一番楽しかった記憶があります。

コツコツフェーズ では、ボットに関係するIPアドレスやドメインの情報を コツコツ と入手します。これがボット(ピース)がどんな形や柄であるかを把握する工程です。

パチパチフェーズ では、集めたIPアドレスやドメインの情報から、うまく型がはまるボットを パチパチ と繋げていきます。すると、ボットネットの纏まりが視えてくるようになります。

分析 もパズルと同じで、わたしは パチパチ しているときが一番楽しいです。

次回のお話へ

本記事では、分析の流れを紹介し 見える と 視える ようになることを説明しました。

次回は、ボットネットの関係を明らかにする方法をもう少し具体的に紹介します。

- Introduction/分析はパズル感覚で!:セキュリティ分野の分析(1) ※本記事です

- 情報をつなげて関係をみつける:セキュリティ分野の分析(2)

- もう一歩踏み込もう:セキュリティ分野の分析(3)

順番に読んでもらえると ふぇにっくちゅん は喜びます<3

なお、2と3は後日公開します。公開時にはTwitter@IIJ_ITSで告知しますので、もしよろしければフォローください。